Fake Claude-Code-Leak infiziert Tausende Entwickler

Wer diese Woche "geleakten Claude Code Quellcode" auf GitHub heruntergeladen hat, bekam mehr als erwartet. Statt Anthropics Kronjuwelen gab es den Vidar-Stealer und GhostSocks-Malware — kostenlos dazu.

Was passiert ist

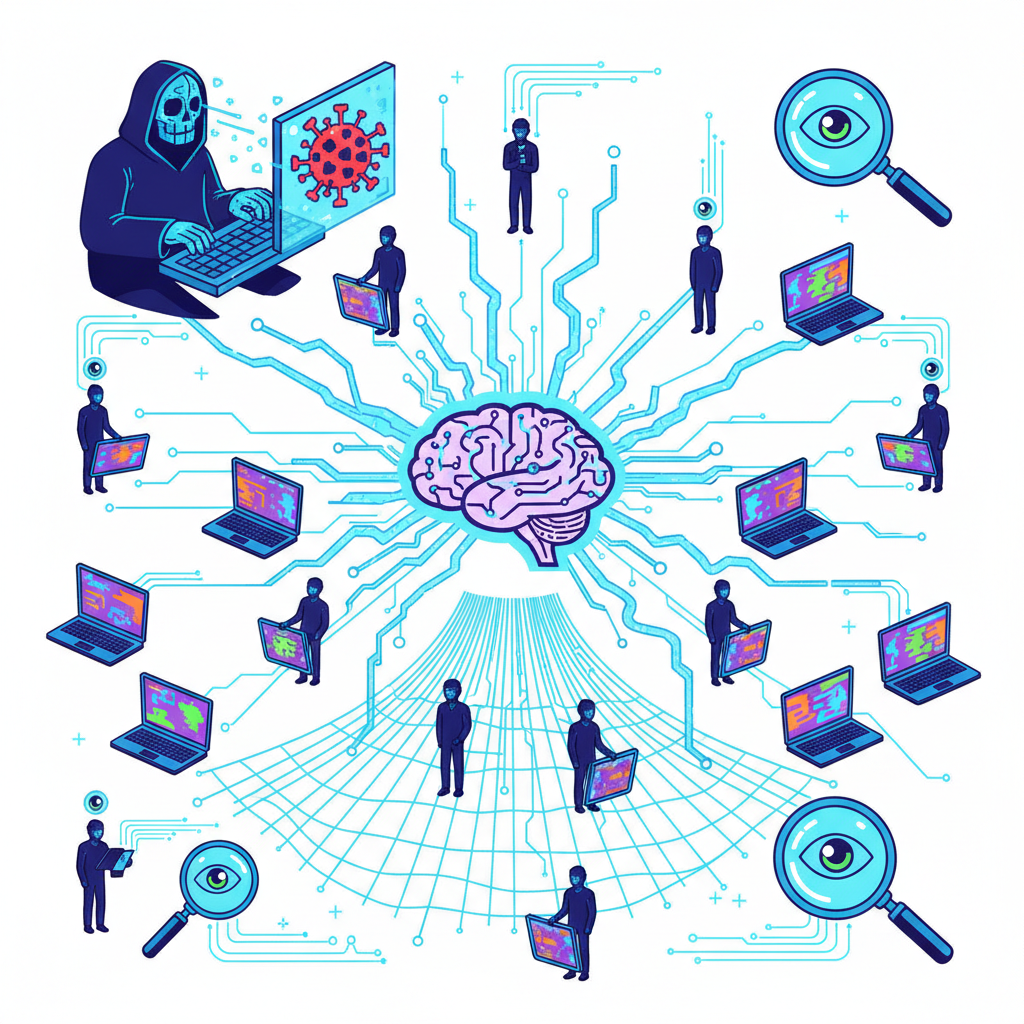

Unbekannte haben auf GitHub ein Repository hochgeladen, das angeblich den Source Code von Claude Code enthielt. Zehntausende sprangen drauf. Das Problem: Im Code versteckte sich ein Trojaner, der Zugangsdaten klaut und den Rechner zum Proxy-Knoten macht.

Die Schadsoftware im Paket

- Vidar Stealer** — klaut Browser-Passwörter, Krypto-Wallets, Session-Tokens

- GhostSocks** — verwandelt den Rechner in einen Proxy-Server für Kriminelle

- Zehntausende Downloads** — bevor die Repos gemeldet und gelöscht wurden

💡 Was das bedeutet

Die Angreifer haben perfekt verstanden, wie Entwickler ticken: Ein angebliches Leak von heißem KI-Code erzeugt genug FOMO, um jede Vorsicht auszuschalten. Wer den Code ausgeführt hat, muss JETZT alle Passwörter ändern — Browser, Git-Credentials, API-Keys, alles.

✅ Pro

- GitHub hat die Repos entfernt

- Der Angriffsvektor ist jetzt bekannt und dokumentiert

❌ Con

- Zehntausende haben die Malware bereits heruntergeladen

- Vidar-Stealer hatte Zeit, Credentials abzugreifen

- Gestohlene Session-Tokens können noch Wochen lang missbraucht werden

- GhostSocks-Infektionen überleben oft einen einfachen Malware-Scan

Die bittere Lektion

Kein seriöses Unternehmen "leakt" versehentlich seinen Source Code auf GitHub. Schon gar nicht Anthropic, die ihren Code nicht open-sourcen. Wer trotzdem klickt, ist nicht neugierig — sondern leichtsinnig. Social Engineering braucht keine KI. Es braucht nur Gier und einen überzeugenden Dateinamen.