Ransomware-Gang setzt auf Quanten-sichere Verschlüsselung

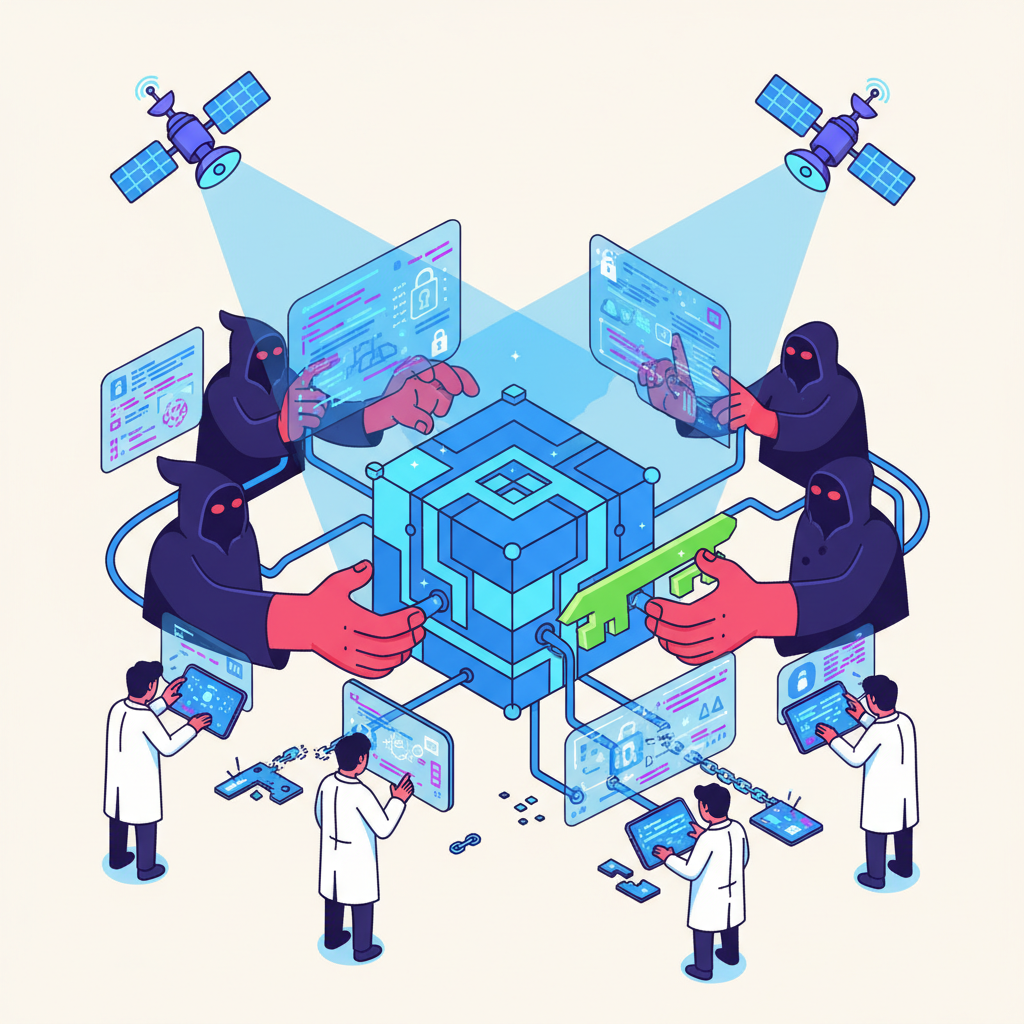

Eine neue Ransomware-Operation namens Kyber greift Windows-Systeme und VMware ESXi-Server an. Das Besondere: Eine Variante nutzt Kyber1024 — einen Post-Quantum-Verschlüsselungsalgorithmus, den selbst zukünftige Quantencomputer nicht knacken sollen.

Was konkret passiert ist

Die Kyber-Gang verschlüsselt Daten ihrer Opfer mit einer Technik, die eigentlich zum Schutz vor Quantencomputern entwickelt wurde. Statt klassischer RSA-Verschlüsselung kommt Kyber1024 zum Einsatz — ein Algorithmus, den das NIST erst kürzlich als neuen Standard zertifiziert hat. Die Kriminellen drehen den Spieß um: Was Daten schützen soll, macht sie jetzt unerreichbar.

💡 Was das bedeutet

Bisher konnten Sicherheitsforscher bei manchen Ransomware-Gruppen Schwachstellen in der Verschlüsselung finden und Entschlüsselungs-Tools bauen. Mit Post-Quantum-Krypto wird das drastisch schwieriger. Die Gang investiert in Zukunftssicherheit — für ihr kriminelles Geschäftsmodell.

Ziele und Taktik

- Ziel 1:** Windows-Systeme in Unternehmensnetzwerken

- Ziel 2:** VMware ESXi-Hypervisoren — ein Treffer legt ganze Serverfarmen lahm

- Verschlüsselung:** Kyber1024 (Post-Quantum, NIST-zertifiziert)

- Status:** Experimentell, aber funktionsfähig

Pro (aus Sicht der Angreifer)

- Keine bekannten Schwachstellen im Algorithmus

- Quantencomputer-resistent — auch langfristig nicht knackbar

- Signalisiert technische Kompetenz gegenüber Opfern

Con (für die Verteidiger)

- Klassische Entschlüsselungs-Tools werden nutzlos

- Forschung zu Gegenmaßnahmen steckt noch in den Anfängen

- Backup-Strategien werden zur einzigen Rettung

Neue Eskalationsstufe

Ransomware-Gangs haben bisher mit AES und RSA gearbeitet — bewährt, aber theoretisch angreifbar. Der Sprung zu Post-Quantum-Krypto ist wie der Wechsel von einem Vorhängeschloss zu einem Banktresor. Die Kyber-Gang testet die Technik noch, aber wenn sie funktioniert, werden andere Gruppen nachziehen.